Por Xavier Isern, especialista Área Ciberseguridad

En su comunicado mensual de parches de seguridad correspondiente a abril de 2022, SAP ha anunciado un total de 22 notas de seguridad más 10 actualizaciones de notas anteriores, de las cuales 3 son de severidad crítica, 4 de severidad alta, 13 de severidad media y 2 de severidad baja. Los tipos de vulnerabilidad a los que hacen referencia son:

- 4 vulnerabilidades de ejecución remota de código

- 3 vulnerabilidades de Cross-Site Scripting (XSS)

- 3 vulnerabilidades de denegación de servicio (DoS)

- 3 vulnerabilidades de divulgación de información

- 2 vulnerabilidades de falta de validación XML

- 1 vulnerabilidad de escalada de privilegios

- 1 vulnerabilidad de falta de comprobación de entrada

- 1 vulnerabilidad de redirección URL

- 1 vulnerabilidad de directory traversal

- 1 vulnerabilidad de Cross-Side Request Forgery (CSRF)

- 1 vulnerabilidad de falta de autorización

- 1 vulnerabilidad de otro tipología

Siendo seguramente la nota de seguridad que se refiere a la vulnerabilidad en Spring Framework en SAP HANA Extended Application Services la más destacada del mes.

El mes anterior fueron 17 los parches de seguridad publicados, varios de ellos también correspondientes a vulnerabilidades de severidad crítica o alta. La recomendación del fabricante, en todos estos casos, era aplicar los parches de seguridad a la mayor brevedad posible.

Como vemos, tal como pasa para otras aplicaciones y sistemas, mantener protegido un entorno SAP de todas las amenazas y corregir las vulnerabilidades que continuamente se van detectando puede ser una tarea muy complicada. En el caso de SAP, al tratarse de aplicaciones para los procesos core del negocio y trabajar con información crítica de la empresa, se hace imprescindible mantener correctamente protegidos datos, aplicaciones y sistemas.

Para ello, desde ABAST recomendamos la solución Trend Micro Deep Security for SAP Systems, que proporciona seguridad avanzada para entornos físicos, virtuales, cloud y container workloads.

Cómo funciona Trend Micro Deep Security for SAP Systems

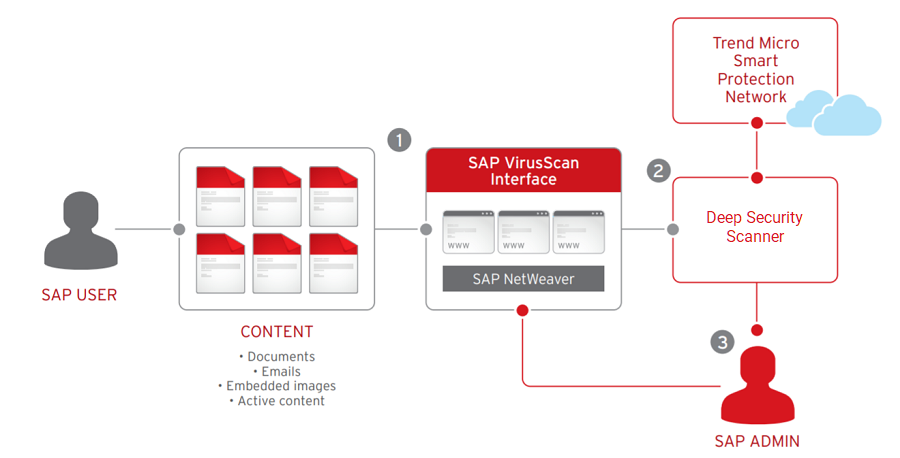

Trend Micro Deep Security incorpora diferentes módulos de seguridad de antimalware, reputación web, cortafuegos, prevención de intrusiones, supervisión de la integridad e inspección de registros. El módulo diseñado específicamente para SAP se integra con SAP NETWEAVER™ a través de la API de VSI 2.0 Interface, una integración con compatibilidad nativa y certificada por SAP, para proteger aplicaciones SAP y la información crítica frente a una gran variedad de amenazas como malware, cross-site scripting o SQL injection.

Con la implementación de Trend Micro Deep Security for SAP Systems:

- Los entornos de los clientes de SAP están protegidos a través de la interfaz de exploración de virus de SAP (VSI), el componente de seguridad de la plataforma SAP NetWeaver. El VSI se utiliza para asegurar todo tipo de contenido del cliente, incluidos documentos, imágenes incrustadas y contenido activo incluyendo javascript y scripts en documentos PDF y de Office. Deep Securiy para los sistemas SAP funciona la perfección con la tecnología SAP NetWeaver y la plataforma de SAP HANA.

- Deep Security para sistemas SAP analiza el contenido cargado en la plataforma tecnológica SAP NetWeaver para determinar el verdadero tipo de contenido y lo informa a los sistemas SAP a través de la Interfaz NetWeaver VSI. El escaneo de contenido protege contra posibles scripts maliciosos, contenido que podría estar incrustado o disfrazado dentro de los documentos.

- Los administradores de SAP pueden establecer una política según el tipo real de documento que debería ser permitido.

Para más información sobre esta solución pueden contactar con seguridad@abast.es