Esquema Nacional de Seguridad

Garantizar la interoperabilidad

- Home

- Ciberseguridad

- Esquema Nacional de Seguridad

Beneficios de la adecuación al Esquema Nacional de Seguridad

- Cumplir con la legislación vigente (el plazo de adecuación al ENS expiraba el 30/01/14).

- Inventario, pormenorizado, de los activos de la entidad: hardware, software, responsabilidades, información, datos, profesionales, tratamientos, etc…

- Catálogo de servicios tanto internos, front office o back office, como externalizados.

- Evitar interrupciones en los servicios, al conocer los riesgos a los que están expuestos los activos de la entidad (Análisis de Riesgos)

- Normalizar los aspectos fundamentales de la seguridad de la información: políticas, estructura organizativa, procedimientos, documentación, etc…

- Potenciar la interoperabilidad con el resto de stakeholders (ciudadano, otras entidades, empresas, proveedores, etc…)

- Optimización de inversiones: uso de recursos, procesos, debilidades, oportunidades, etc…

- Mejor valoración para las empresas privadas, proveedoras de servicios, en la participación de concursos públicos.

- Una mejor gestión y administración de recursos materiales y humanos, una más eficiente atención al ciudadano, mejorando aspectos de imagen, proximidad y empatía.

¿Quién debe adecuarse al ENS?

El ENS es “legalmente obligatorio” para cualquier entidad relacionada con el ejercicio de derechos, el cumplimiento de deberes o el acceso de los ciudadanos a la información y al procesamiento administrativo, por medios electrónicos: ministerios, ayuntamientos, diputaciones, consejos comarcales, universidades, escuelas públicas, agencias, hospitales, centros de asistencia, empresas públicas, consorcios, autoridades, consejerías, etc…: las Administraciones Públicas.

Pero, también es de aplicación para todas aquellas empresas privadas que presten servicios públicos por cuenta de las administraciones públicas, identificadas anteriormente: hosting, housing, monitorización, seguridad, etc… ya que quedan incluidos en el ámbito de aplicación como prestadores de servicios – encargados del tratamiento (Guía de Seguridad CCN-STIC-806. Plan de Adecuación – Apartado 4. Punto 3. Interconexión de sistemas).

Cumplimiento total

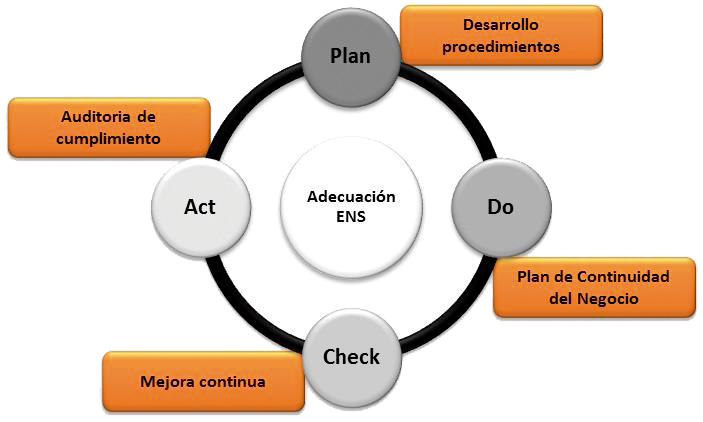

Desarrollo de procedimientos

Implementación del Plan de Adecuación: creación / desarrollo de procedimientos, obligaciones y responsabilidades organizativas, formación ENS, etc…

Plan de Continuidad del Negocio

Identificación de las contramedidas necesarias a implementar, con la finalidad de mitigar los riesgos detectados.

Mejora Continua

Definición y seguimiento de controles e indicadores de la correcta evolución de la implementación del proceso. Óptimo resultado de través de la Oficina Técnica de Seguridad.

Auditoria de cumplimiento

Identificación de las no conformidades. Propuesta de medidas correctoras. Especificación del Plan de Acciones y de la Hoja de ruta.

Adecuación ENS de ABAST

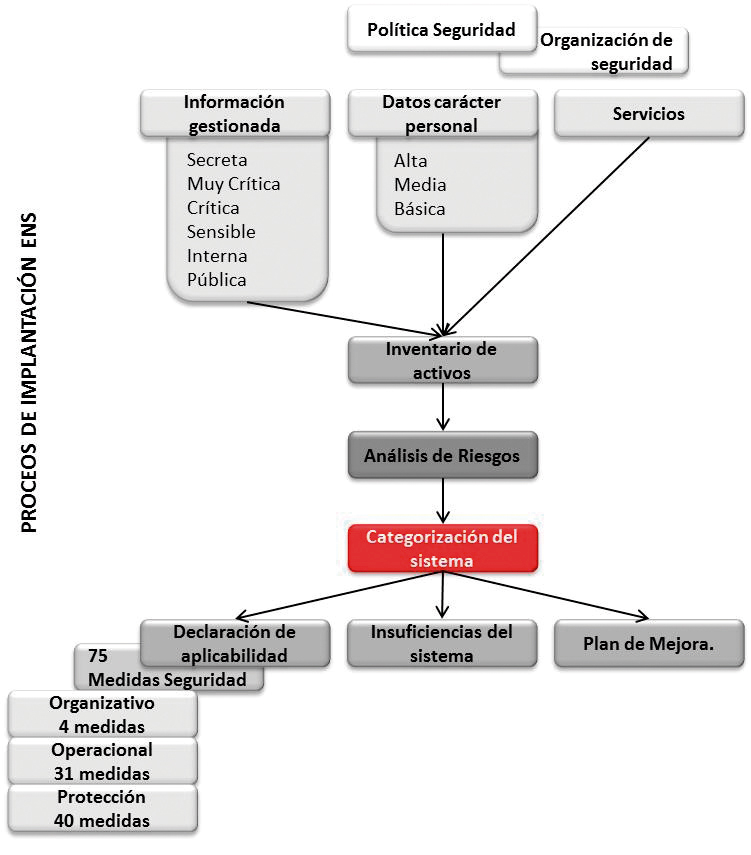

Fase 1 – Identificación

- Clasificación de la información según nivel de seguridad

- Inventariado y clasificación de los datos de carácter personal

- Identificación de los procesos / servicios / ofrecidos por la entidad

- Inventario de los activos y dependencias entre ellos

Fase 2 – Riesgos

- Análisis de Impacto del Negocio /PIA + BIA/

- Análisis de riesgos de activos

- Categorización del sistema según datos, información y riesgo existente.

Fase 3 – Adecuación

- Plan de Adecuación: política, organización, información recogida y elaborada durante el proyecto.

- Declaración de Aplicabilidad: medidas de seguridad que deben aplicarse, según categorización.

- Declaración de Insuficiencias del Sistema: gap analysis.

- Plan de Mejoras: identificando el Plan de Acciones y la Hoja de Ruta.

¿Por qué ABAST?

Disponemos de equipos multidisciplinares formados por profesionales con dilatada experiencia en el desarrollo de proyectos de seguridad de la información, acreditada formación en aspectos normativos y tecnológicos, tanto para entidades privadas como de la Administración Pública.

Documentos

Folleto sobre Adecuación al ENS (PDF)

Descargue en formato PDF el folleto sobre la Adecuación al ENS con ABAST